精准识别僵尸主机:创新扫描技术与实战应用解析

僵尸主机扫描

随着互联网技术的飞速发展,网络安全问题日益突出。其中,僵尸主机(Botnet)作为一种隐蔽而强大的网络攻击工具,频繁出现在各种网络安全事件中。对僵尸主机的有效扫描与识别,是防范和抵御网络攻击的重要环节。本文将详细探讨僵尸主机扫描的原理、技术及其应用意义。

什么是僵尸主机?

僵尸主机指的是被黑客通过恶意软件控制的计算机,这些被控制的计算机在用户不知情的情况下,按照攻击者的指令,参与网络攻击、垃圾邮件发送、数据盗取甚至分布式拒绝服务(DDoS)攻击。大量僵尸主机组成的网络称为“僵尸网络”,具备庞大的计算能力和极强的隐蔽性,使得攻击更具毁灭性和难以追踪。

僵尸主机扫描的必要性

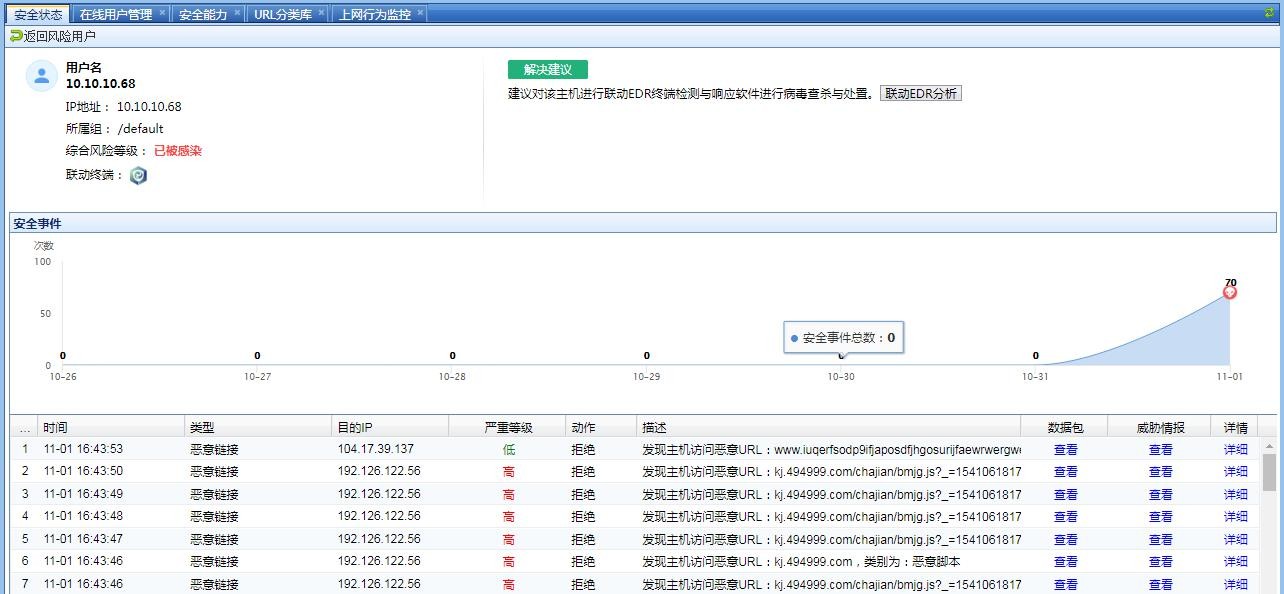

为了有效防御僵尸网络攻击,首先要能及时发现网络中潜在的僵尸主机。通过扫描识别,安全团队可以清查被感染的主机,及时采取隔离和清理措施。此外,通过分析扫描结果能够更好地了解攻击者的攻击行为和传播路径,从而完善安全策略。

僵尸主机扫描的实现技术

1. 基于行为特征的扫描

僵尸主机往往表现出与正常主机不同的网络行为特征,如频繁访问特定的CNC(命令与控制)服务器、异常的端口扫描行为等。通过监控网络流量,捕捉异常通信行为,结合机器学习、数据挖掘等技术,可以较准确地识别可能的僵尸主机。

2. 利用漏洞扫描与恶意软件检测

部分僵尸主机的感染过程依赖于特定漏洞的利用。因此通过扫描网络中的主机漏洞API、系统漏洞等,结合恶意软件特征库,可以提高识别感染主机的效率。此外,反病毒软件和安全检测程序能够捕获已知恶意程序,从而标记感染主机。

3. 主动探测与被动监测结合

主动探测即通过发送特定探测包,观察主机的响应行为,判断其是否被感染;被动监测则是持续观察网络数据流,检测异常和攻击痕迹。两者结合,提升扫描的准确率和全面性。比如利用蜜罐技术吸引僵尸主机访问,从而捕捉恶意活动信息。

僵尸主机扫描面临的挑战

- 隐蔽性强:先进的僵尸网络会采取加密通信、多级代理等技术,增加扫描难度。

- 误报率高:正常主机偶尔可能出现类似攻击行为,导致误判。

- 动态变化快:僵尸网络结构和感染主机不断变化,扫描需要具备实时性和适应性。

结语

僵尸主机扫描作为网络安全防御的重要组成部分,是保障互联网环境安全的关键手段。随着新型攻击手法不断涌现,僵尸主机扫描技术也需要不断发展创新。网络安全人员应加强对扫描技术的研究与应用,综合运用多种检测方法,提升对僵尸主机的识别能力,从而有效防范网络攻击,维护网络空间的健康稳定。